ISMSの目的 情報資産の保護:Updated1

Update 2026.0211 :

Table of Contents(コンテンツ目次)

サイバーセキュリティクラウドは

2月10日、「企業のセキュリティインシデントに関する調査レポート2025」(https://japan.zdnet.com/article/35243742/)

同調査は、2025年1⽉1⽇~12⽉31⽇に国内で公表された企業・団体の個⼈情報漏えい事案(165件)のうち、被害の実態が具体的に確認できる情報に着目し、同社独自の基準で集計・分析を行ったもの。

Zdnet.com:朝日新聞社グループの「朝日インタラクティブ株式会社」が運営

Let’s Design Safety System for Information security.ISMSの目的は、情報資産の保護です。

組織が安全で安心となるInfomation Securityについて考えます。Infomation Securityについて、朝日新聞の記事です。

国内の企業や政府機関などを狙ったサイバー攻撃が相次いでいる。こうした攻撃のほとんどは海外から行われ、複数の国のサーバーなどを経由してくる。警察は他国への照会などをしながら捜査を進めるが、攻撃者を検挙し事件として摘発に至るのはまれだ。そこで注目されるのが、捜査などを通じてサイバー攻撃の主体や手口、目的、背景にある組織などを特定する「アトリビューション」と呼ばれる手法だ。取材に応じた警察庁のサイバー警察局長は「攻撃者がいるとみられる国の協力が得られなければ容疑者の検挙は極めて難しいが、検挙できなくてもアトリビューションは重要だ」と話す。(「アトリビューション」は英語で「特定」などを意味する。 捜査で突き止めたサイバー攻撃の主体を名指しし、対外的に公表する手法がパブリック・アトリビューションと呼ばれる。)

攻撃者やその背後にいる国家を非難する「パブリック・アトリビューション」の取り組みが進んでいる。マネジメントシステムは、インシデントを未然に防ぐことが求められる。

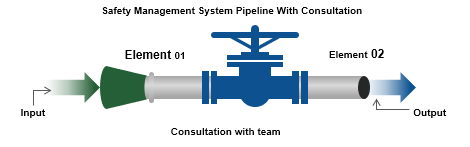

ISMS(Information Security Management System: 情報セキュリティマネジメントシステム)やOHSMS(労働安全衛生マネジメントシステム)、QSMも、計画・実施・維持・継続的な運用・改善が大切だ。

組織の構造は、ニーズや目的、プロセス、規模によって時間とともに変わっていきます。

2025年に起きたCyber AttackのTop10:

2025年に日本で発生したサイバー攻撃の中から、社会的影響や被害規模が大きかった事例をトップ10にまとめました。飲料メーカーやECプラットフォームといった基幹システムが標的となり、商品が消費者に届かなくなるなど「災害級」のインシデントが目立った一年でした。

2025年 国内サイバー攻撃 重大ニュース・データシート(参考)

| 順位 | 公表・発生時期 | 被害組織(または主な内容) | 攻撃の種類 | 被害の概要・社会的影響 | 関連報道・公表資料(URL) |

| 1 | 9月29日 | アサヒグループHD | ランサムウェア | 国内受注・出荷システムが停止。ビール等の供給が遅れ、約191万件の個人情報流出の可能性。 | JNSA解説 |

| 2 | 10月19日 | アスクル(ASKUL) | ランサムウェア | オンライン注文・出荷が停止。無印良品やロフト等の提携サイト、医療用資材の配送にも波及。 | LANSCOPE解説 |

| 3 | 4月16日 | IIJ(日本取引所等へ波及) | 不正アクセス | ネットワークサービスへの攻撃により、日本取引所グループや地方銀行等のシステムに影響。 | JNSA報告 |

| 4 | 11月28日 | サプライチェーン連鎖被害 | 委託先攻撃 | 委託先への攻撃から大手企業へ被害が拡大。損害賠償問題に発展するケースが相次ぐ。 | PR TIMES |

| 5 | 4月3日 | 証券各社(口座乗っ取り) | 不正アクセス | 証券口座の乗っ取り被害が急増し、金融庁が注意喚起。被害額は数千億円規模との推計も。 | ASCII記事 |

| 6 | 8月21日 | 西濃運輸 | 不正アクセス | Webサービス「マイセイノー」が攻撃を受け、顧客情報の流出やサービス停止の懸念が発生。 | TMIニュース |

| 7 | 12月19日 | TOKAIコミュニケーションズ | 不正アクセス | 法人向けメールサービスが攻撃を受け、大規模な情報漏洩の可能性が判明。 | Security Lab |

| 8 | 4月6日 | 高速道路ETCシステム | システム障害 | 東名・中央道など7都県でETC障害。サイバー攻撃を契機としたシステム不備による混乱。 | JNSA解説 |

| 9 | 2月27日 | 中高生によるAI悪用攻撃 | 生成AI悪用 | 生成AIを用いて攻撃コードを作成した中高生らが逮捕。AIによるサイバー犯罪の低年齢化が露呈。 | INTERNET Watch |

| 10 | 8月28日 | FeliCa脆弱性騒動 | 脆弱性突受 | 社会インフラであるFeliCaの脆弱性情報が拡散。決済システムへの不安が広まる。 | JNSA報告 |

2025年の傾向とポイント

-

「災害級」のランサムウェア: 以前のような「データの暗号化」に留まらず、物流や工場のラインを物理的に止める攻撃が目立ちました。

-

サプライチェーン攻撃の深刻化: 自社のセキュリティが堅牢でも、部品メーカーや物流パートナー経由で侵入される「穴」が狙われました。

-

AIの影: 生成AIが悪意あるコード生成に利用され、攻撃の質と量(特にフィッシング詐欺など)が劇的に向上しています。

特定の業界に限らず(製造業、金融業など)多く発生しています。ここは省略します。(必要に応じてお調べします)

ISMSの目的は、情報資産の保護

利害関係者(顧客、社員)からの信頼獲得です。ISMSは手段ですから、経営体力、体質を強くすることが必須基盤です。

Design Safety System along information security

3つの『情報セキュリティの基本概念』

機密性(Confidentiality)、許可された正当なユーザーがアクセスできるようにシステムがコントロールをする。

完全性(Integrity)、許可された正当なユーザーがアクセスしたときに情報の処理が正確で完全である。

可用性(Availability)、許可された正当なユーザーがアクセスして情報を得ることができる。

組織の各マネジメントシステムプロセスには、情報セキュリティシステム、つまりISMSを組み込む必要があります。環境、品質、安全衛生のマネジメントシステムを導入している場合、ISMSは他のISOマネジメントシステム規格と十分に両立できます。

このISMS規格は、ISO/IEC専門業務用指針 第1部 統合版ISO補足指針の附属書SLで定められた上位構造(HLS)、共通の細分箇条題名、共通テキスト、さらに共通用語や中核的な定義を採用しており、附属書SLを取り入れた他のマネジメントシステム規格との互換性が保たれている。複数のマネジメントシステム規格の要求事項を一つのシステムで満たして運用したい組織にとって役立つ内容となっている。

Your reference part 1: System of information security

用語及び定義は,JIS Q 27000を参照ください。

ISO/IEC 27000

ISO/IEC 27001:附属書A (規定)管理目的及び管理策以下、

表A.1に規定した管理目的及び管理策は,JIS Q 27002:2014[1]の箇条5〜箇条18に規定したものをそのまま取り入れており,両者の整合が保たれている。JISQ27000:2019 情報技術-セキュリティ技術-情報セキュリティマネジメントシステム-用語

JISQ27001:2014 情報技術-セキュリティ技術-情報セキュリティマネジメントシステム-要求事項

JISQ27002:2014 情報技術-セキュリティ技術-情報セキュリティ管理策の実践のための規範

JISQ27006:2018 情報技術-セキュリティ技術-情報セキュリティマネジメントシステムの審査及び認証を行う機関に対する要求事項

JISQ27014:2015 情報技術-セキュリティ技術-情報セキュリティガバナンス

JISQ27017:2016 情報技術-セキュリティ技術-

JISQ 27002に基づくクラウドサービスのための情報セキュリティ管理策の実践の規範

Your reference part 2 :  System of information security

System of information security