PSM and ISMS

Safety through design

Table of Contents(コンテンツ目次)

設計段階において、そのプロセスプラントの全ライフサイクルのハザードを予見可能な限り分析評価して、リスクの除去軽減に努めることにより、その後の運転、保全段階における安全性の確保が容易になる。米国の.NSC(全米安全協議会(National Safety Council))は、このことを「Safety through design(安全は設計から)」という文言で言い表している。その上でこの文言を次のように定義している。

設計段階において、そのプロセスプラントの全ライフサイクルのハザードを予見可能な限り分析評価して、リスクの除去軽減に努めることにより、その後の運転、保全段階における安全性の確保が容易になる。米国の.NSC(全米安全協議会(National Safety Council))は、このことを「Safety through design(安全は設計から)」という文言で言い表している。その上でこの文言を次のように定義している。

Safety through design とは、設計とエンジニアリングの初期の段階における危険分析およびリスクアセスメントを、傷害または損害のリスクが受け入れられるレベルになるのに必要な諸活動と組み合わせることである。

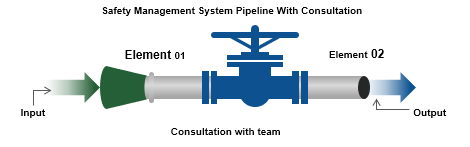

プロセス安全を確保するための要素は14要素で構成されていますが、日本で重視してほしいのが、「変更管理」です。

①人の変更(移動、会社、部署、昇進) ②設備の改造・改修、軽微な設備修理による変更、③技術の変更、の「3つ管理要素」です。特に①の人の変更管理を重視して取り組んでいる会社は意外と少ない。そこで。変更管理を説明します。

変更管理とは、

プロセスや技術、設備、人員などに変更が生じた場合に、その影響を評価し、安全性を確保するための管理方法で、変更は、プロセスの改善や効率化、トラブルの対策などに必要ですが同時に危険性。リスクも伴います。変 更は危険源となるという認識をもち、プロセスハザード分析(Process Hazard Analysis)で変更によるリスクを特定し、評価する、リスク対処します。日本は経験と勘と度胸を使いプロセスハザード分析(PHA)の演繹的なデザイン思考で考える経験知識がなく、新たな危険が発生したりする可能性があることを数値的に把握することが出来ていません。PHAはPSMの重要な要素となっています。

更は危険源となるという認識をもち、プロセスハザード分析(Process Hazard Analysis)で変更によるリスクを特定し、評価する、リスク対処します。日本は経験と勘と度胸を使いプロセスハザード分析(PHA)の演繹的なデザイン思考で考える経験知識がなく、新たな危険が発生したりする可能性があることを数値的に把握することが出来ていません。PHAはPSMの重要な要素となっています。

人、設備、技術の変更管理の手順は、以下のようになり、判断基準、内容と範囲の基準、影響評価の基準、関連文書のレビュー基準、人員に情報や教育を提供する基準、変更の効果を検証の基準が必要です。変更の必要性を判断する。ステップは以下:

- 変更の内容と範囲を明確にする

- 変更の影響を評価する

- 変更に関連する文書や設備を更新する

- 変更に関連する人員に情報や教育を提供する

- 変更の効果を検証する

変更管理は、すべての変更に対して適用されるべきですが、重要なのは、「永久的な変更」です。永久的な変更とは、プロセスや設備の基本的な特性や機能を変えるような変更です。例えば、原料や製品の種類や量を変える場合や、反応条件や操作条件を変える場合などです。永久的な変更は、一度行ったら元に戻すことが難しいか不可能なものです。運転を停止すればできる。そのため、永久的変更は、事前に十分な検討と承認が必要です。

一方、「一時的な変更」も頻度が多く、多くの事故・災害が発生しています。プロセスや設備の基本的な特性や機能を変えるものではなく、軽微変更で、短期間だけに適用されるもの、例はメンテナンスや試験のためにバイパスラインを使用する場合、故障した装置を代替装置で代用する場合などが該当します。一時的な変更は、元に戻すことが前提です。そのため、一時的な変更は、事前に簡易的でも過去の知見、経験に基づくチェックリストを使い、もれのない検討と承認を受け、事故・災害を防ぐことが必要です。

変更管理は、プロセス安全管理の中でも特に実践的で高い頻度で必要な管理要素です。 プロセスや設備は常に変化します、安全性を確保するためには、変更管理は必要です。PSMを導入している企業や施設では、変更管理を徹底して行うことですが、PSMだけでなく、ISMS(情報セキュリティマネジメントシステム)は必須で変更管理も重要です。

情報の外部流出がサイバーテロ等につながったらと思うと背筋が凍りませんか?

ISMS(情報セキュリティマネジメントシステム)構築して損はない。

ISMSのシステム構築設計段階においても組織イントラネット、関連会社システムネットに至る全ライフサイクルの情報ハザードを予見可能な限り分析評価して、リスクの徹底除去に努めること。その後のシステムネットサーバー使用、運転、メンテナンス段階における安全性の確保が容易になります。

=ISMSの構築=

ISMSの構築は、適用範囲の定義から経営陣の運用許可までの9ステップを踏みます。

(ISMS構築の9ステップ〕

①ISMSの範囲を定義する。特に適用対象の境界を明確にする。

②ISMSの基本方針を策定する。ISMSの方向性と行動指針を示す。組織の取組みを明確にする。経営陣の参画を明確にする。

③リスクアセスメントの体系的な取組み方法を策定する。リスクアセスメント方法及びリスク評価基準を定める。

④リスクを識別する。情報資産、脅威、脆弱性を明確にする。

⑤リスクアセスメントを実施する。リスクへの対応と受容を決定する。

⑥リスクに対応した選択肢を明確にし、評価する。リスクに対応するための選択肢を決定する。

⑦リスクに対応した管理目的及び管理策を選択する。リスクアセスメントの結果を反映する。

⑧適用宣言書を作成する。選択した管理策と選択しなかった管理策を提示し、理由を説明する。

⑨経営陣から残留リスクの承認並びにISMS導入及び運用の許可を得る。

情報セキュリティシステムのサイバーテロ防御に、ISMSは最低限の必須事項です。 ISMSとは、情報セキュリティマネジメントシステムの略称で、組織がもつ情報の外部流出を防ぐとともに、外部からのシステム侵入を防ぐとともに、利用しやすい状態で情報を保護するための仕組みです。ISMSは情報セキュリティに関するものであり、PSMはプロセス安全に関するものです。両者は企業内部で密接に関連しており、ISMSが適切に構築されていることで、PSMにおける情報漏洩や不正アクセスなどのリスクを防御することができます。

ISO/IEC27001認証基準とISO/IEC27002ガイドラインの基準があります。情報セキュリティシステムの構築にも +(プラス)「Safety through design(安全は設計から)」の思想を!!

- プロセス安全情報(Process Safety Information)

- プロセスハザード分析(Process Hazard Analysis)

- 作業手順(Operating Procedures)

- 従業員の参加(Employee Participation)

- トレーニング(Training)

- 協力会社(Contractors)

- 運転開始前の安全審査(Pre-Startup Safety Review)

- 設備の健全性(Mechanical Integrity)

- 火気使用許可(Hot Work Permit)

- 変更管理(Management of Change)

- 事故調査(Incident Investigation)

- 緊急時対応計画(Emergency Planning and Response)

- 監査(Compliance Audits)

- 業務機密(Trade Secrets)

Let’s Think to Design Safety System